- Кибербезопасность V2X: защищая будущее умных дорожных систем

- Что такое V2X и почему оно так важно для будущего транспорта

- Угрозы кибербезопасности в системах V2X

- Ключевые технологии и методы защиты систем V2X

- Шифрование данных и цифровая подпись

- Многофакторная аутентификация и авторизация

- Мониторинг и обнаружение инцидентов

- Обновление прошивок и программного обеспечения

- Практические кейсы атак на системы V2X и их последствия

- Кейс 1: Манипуляция сигналами на перекрестке

- Кейс 2: DDoS-атака на инфраструктуру

- Рекомендации по обеспечению безопасности систем V2X

Кибербезопасность V2X: защищая будущее умных дорожных систем

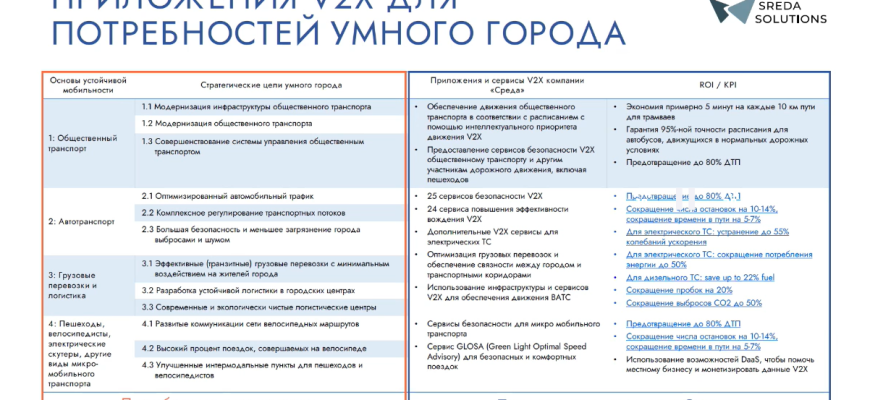

В современном мире, где технологии развиваются с невероятной скоростью, автоматизация транспортных систем становится неотъемлемой частью нашего повседневного комфорта и безопасности. Одной из самых перспективных и одновременно вызывающих множество вопросов в области автомобильных технологий является концепция V2X (Vehicle-to-Everything). Это интеграция транспортных средств с инфраструктурой, пешеходами и другими участниками дорожного движения, что позволяет не только повысить эффективность передвижения, но и значительно снизить риски аварийных ситуаций.

Однако с ростом возможностей и расширением функционала системы V2X появляется и острая необходимость обеспечения их кибербезопасности. Как защитить автомобили и инфраструктуру от киберугроз? Какие угрозы могут возникнуть и как противодействовать им? В этом обзоре мы расскажем о ключевых аспектах кибербезопасности V2X, разберем реальные примеры угроз и представим рекомендации по защите современных транспортных систем от кибератаки.

Что такое V2X и почему оно так важно для будущего транспорта

V2X — это технология обмена информацией между транспортным средством и окружающей инфраструктурой, пешеходами и другими машинами. В ее основе лежит использование беспроводных коммуникационных протоколов для обеспечения максимально быстрой и надежной передачи данных. Такой обмен позволяет повысить безопасность дорожного движения, оптимизировать поток транспорта и снизить затраты на обслуживание автопарков.

Основные компоненты системы V2X включают:

- V2V (Vehicle-to-Vehicle) — взаимодействие между машинами;

- V2I (Vehicle-to-Infrastructure), обмен с инфраструктурой (светофоры, дорожные знаки, камеры и т.д.);

- V2P (Vehicle-to-Pedestrian) — коммуникация с пешеходами и велосипедистами;

- V2N (Vehicle-to-Network), подключение к сетям операторов и облачным платформам.

Преимущества V2X заключаются в своевременном предупреждении об опасных ситуациях, оптимизации маршрутов и повышении комфорта», — говорят эксперты несущиеся в будущее транспорта. Однако с этим приходят и новые вызовы, связанные с безопасностью данных и конфиденциальностью.

Угрозы кибербезопасности в системах V2X

Обеспечение безопасности V2X, это не только вопрос защиты данных, но и вопрос предотвращения опасных атак, которые могут навредить жизни и имуществу. Рассмотрим основные виды угроз, с которыми сталкиваются системы V2X сегодня:

- Подмена сообщений (Spoofing), злоумышленник подает ложные данные, создавая угрозу аварийных ситуаций.

- Отказ в обслуживании (DoS/DDoS) — атаки, перегружающие сеть и делая системы недоступными.

- Взлом устройств («Hijacking») — проникновение в автономные системы транспортных средств или инфраструктуры с целью получения контроля или кражи данных.

- Манипуляции с данными («Data Manipulation») — умышленное изменение информации, которая передается по сети, чтобы повлиять на решения системы.

- Угрозы анонимности и приватности — сбор и использование личных данных без согласия пользователя.

Каждая из этих угроз может иметь катастрофические последствия, если не принять меры защиты. Поэтому обеспечение кибербезопасности V2X предполагает комплексный подход, включающий применение современных технологий шифрования, многофакторной аутентификации и постоянного мониторинга сети.

Ключевые технологии и методы защиты систем V2X

Защитить системы V2X от киберугроз — это сложная задача, требующая внедрения различных методов и технологий. Рассмотрим наиболее важные из них:

Шифрование данных и цифровая подпись

Для предотвращения подмены сообщений и их несанкционированного изменения необходимо использовать механизмы шифрования и цифровых подписей. Это позволяет обеспечить целостность и аутентификацию передаваемой информации.

Многофакторная аутентификация и авторизация

Проверка подлинности участников сети гарантирует, что только доверенные устройства и пользователи могут взаимодействовать внутри системы.

Мониторинг и обнаружение инцидентов

Постоянный анализ активности сети позволяет выявлять аномальные ситуации и своевременно реагировать на возможные атаки.

Обновление прошивок и программного обеспечения

Регулярные апдейты системы закрывают уязвимости и укрепляют защиту от новых видов угроз.

Таблица ниже дает обобщение используемых методов защиты:

| Метод защиты | Описание |

|---|---|

| Шифрование | Обеспечивает безопасность данных при передаче через криптографические алгоритмы. |

| Межсетевые экраны | Защищают сеть от внешних несанкционированных подключений. |

| Аутентификация | Гарантирует идентичность участников системы. |

| Обновление ПО | Закрывает уязвимости и укрепляет системы безопасности. |

Практические кейсы атак на системы V2X и их последствия

Несмотря на относительную новизну технологий V2X, уже фиксируются случаи кибератак, которые позволяют понять масштабы угроз и способы их преодоления. Рассмотрим несколько реальных случаев, чтобы лучше понять возможные последствия и меры защиты.

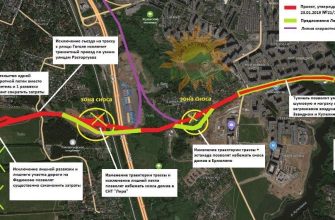

Кейс 1: Манипуляция сигналами на перекрестке

В одном из экспериментов злоумышленники с помощью специальных устройств создали ложное сообщение о наличии аварийной ситуации на перекрестке. В результате один из участников автотранспортного потока неожиданно остановился, а другие автомобили оказались под угрозой столкновения. После расследования выяснилось, что системе не хватало должной защиты от spoofing-атак.

Кейс 2: DDoS-атака на инфраструктуру

Строительство системы управления дорожным движением подверглось массовой DDoS-атаке, которая вызвала сбои в работе светофоров и видеонаблюдения. Время реагирования и координации было снижено, что создало риски для участников движения. Впоследствии специалисты рекомендовали усиление защиты сети и внедрение резервных серверов.

Рекомендации по обеспечению безопасности систем V2X

Чтобы снизить риски киберугроз и обеспечить надежную работу систем V2X, необходимо придерживаться ряда практических рекомендаций:

- Разработать стратегию безопасности — определить ключевые уязвимости и ответные меры.

- Использовать современные стандарты шифрования — например, RSA, ECC, AES.

- Обеспечить регулярное обновление программного обеспечения — закрывать уязвимости своевременно.

- Внедрять системы обнаружения и реагирования на инциденты, мониторинг сети 24/7.

- Обучать персонал и проводить проверки — повысить уровень осведомленности и квалификации сотрудников.

Вопрос: Почему кибербезопасность систем V2X так важна для современного общества?

Ответ: Потому что системы V2X внедряются в каждодневное движение, взаимодействуя с автомобилями, инфраструктурой и пешеходами. Уязвимости в этих системах могут привести не только к сбоям в работе, но и к реальной угрозе жизни и здоровью людей. Надежная киберзащита обеспечивает безопасность, предотвращает аварии, хищения данных и способствует доверию к новой транспортной инфраструктуре.

Внедрение систем V2X открывает перед современным обществом невиданные ранее возможности – повышение безопасности, снижение заторов и экологический эффект. Однако вместе с этим возникают новые вызовы, связанные с кибербезопасностью. Обеспечить надежную защиту, значит обеспечить будущее умных городов и безопасного транспорта. Не стоит недооценивать сложность задач, связанных с защитой информационных систем дорожного движения, ведь на кону, жизнь и безопасность каждого участника дороги.

Помните, что кибербезопасность — это не разовая задача, а постоянный процесс адаптации и технологического развития. Чем лучше мы подготовимся сегодня, тем безопаснее будет завтра.

Подробнее

| Что такое V2X | Угрозы кибербезопасности V2X | Методы защиты V2X | Реальные кейсы атак | Рекомендации по безопасности |

| Что такое V2X | Какие угрозы существуют в V2X | Защитные технологии для V2X | Примеры кибератак на V2X | Практические советы по безопасности |